Felrättande minne troddes vara ett skydd mot den intrångsteknik som kallas Rowhammer. Men nederländska forskare har nu demonstrerat att några vanliga felrättande DDR3-minnen är sårbara.

Felrättande minne troddes vara ett skydd mot den intrångsteknik som kallas Rowhammer. Men nederländska forskare har nu demonstrerat att några vanliga felrättande DDR3-minnen är sårbara.

Attacken Rowhammer uppmärksammades 2015 när några forskare på Google lyckades genomföra detta dittills teoretiska angrepp i praktiken.

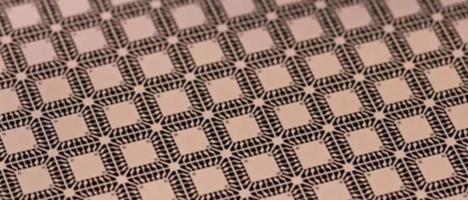

Metoden är att upprepade gånger läsa och skriva minnesceller som ligger fysiskt nära oåtkomliga minnesceller på chipet. Laddning läcker över och kan leda till att en bit flippas. Med envishet och gärna med kunskap om hur data ligger i minnet, kan angriparen till exempel ändra ett värde som anger vilka delar av minnet den själv får använda.

Tidigare hade branschen hoppats att felrättning skulle skydda mot Rowhammer eftersom felrättningsmekanismerna gör just detta – återställer flippade bitar.

Men felrättningsmekanismerna har en matematisk gräns för hur många flippade bitar de kan upptäcka. Forskare har nu visat att de kan flippa tre bitar samtidigt i samma minnescell och därmed gå mekanismernas näsa förbi. Den nya attacken kallas ECCploit efter ECC, error correcting code.

Det stora arbetet under attacken ligger i att noggrant kartlägga vilka bitar som kan flippas. Den processen kan ta en vecka. Kartläggningen måste gå på tå för att bara flippa en bit i taget och inte två, för då kraschar systemet. Knepet är att veta vad som står i minnescellen du vill ända, och att lägga nästan samma innehåll i cellen du använder som angreppspunkt – endast biten du vill flippa ska skilja.

Felkorrigering rättar genast till din flippade bit, men läsningen av en minnescell som blir felkorrigerad tar längre tid vilket angriparen kan mäta och därmed veta att hen lyckats.

När angriparen vet vilka bitar som hen kan och vill flippa, flippar hen alla tre på en gång med ett värde som skiljer sig i de tre bitpositionerna.

Forskarna har gjort ett hästarbete som tog ett år. Det mesta av tiden gick åt till att räkna ut hur felkorrigeringsmekanismerna i sig fungerade, eftersom det var företagshemligheter. Det var en omständlig process som bland annat innefattade att provocera fram fel, frysa minneschip och flytta dem mellan maskiner.

Forskarna arbetar på Institutionen för datavetenskap på Vrije universiteit Amsterdam.

Det finns ingen känt akut hot mot molnservrar för detta hack.