Kritisk infrastruktur i USA har drabbats av driftavbrott efter cyberangrepp som uppenbarligen är kopplade till Irankriget. FBI och andra amerikanska myndigheter uppmanar industrin att säkra sina automationssystem.

Kritisk infrastruktur i USA har drabbats av driftavbrott efter cyberangrepp som uppenbarligen är kopplade till Irankriget. FBI och andra amerikanska myndigheter uppmanar industrin att säkra sina automationssystem.

Angreppen har pågått sedan i mars och har bland annat skett mot PLC:er (industriella styrdatorer) från Rockwell/Allen–Bradley (CompactLogix och Micro850) i drift i anläggningar inom avlopp och energi. Angriparna har även undersökt möjligheten att ta sig in i PLC:er som använder protokollet Modbus.

Några offer har drabbats av ekonomiska förluster.

Angripare har installerat SSH för fjärrinloggning och modifierat PLC-projektfiler på det angripna systemet. Dessutom har angripare förfalskat skärmbilder så att operatören på plats fått se falska processvärden. Angrepp har skett från hyrda molnservrar.

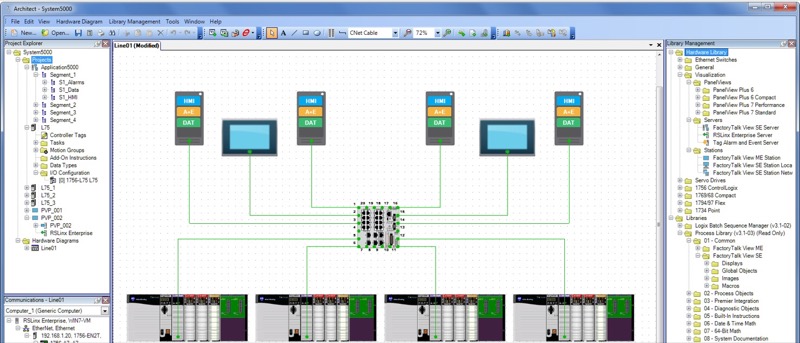

Bas för attackerna är Rockwells egen programmeringsmiljö (se bilden ovan). Många driftsatta PLC:er är uppkopplade och dåligt skyddade. Så här säger rapporten:

Aktörerna använde Rockwells programmeringsprogramvara (däribland Studio 5000 Logix Designer) för att komma åt och interagera med internetexponerade PLC:er som installerats och driftsatts med otillräckliga nätverks- och/eller hårdvarusäkerhetskontroller.

Tidigare har det rapporterats att en cyberattack den 11 mars slog ut medicintekniktillverkaren Strykers infrastruktur under flera dagar. Den attacken ska ha genomförts av gruppen Handala, som enligt USA drivs av iransk säkerhetstjänst.

Här (länk) kan du läsa myndigheternas egen rapport. Där finns IP-adresser och annan dokumentation du kan använda för att detektera angrepp. Där finns även vägledning för att säkra dina PLC:er.