Det går att höra på den elektromagnetiska strålningen från en dator att den är infekterad av främmande kod. Men tänk om koden börjar kamouflera sig mot sådan detektering? En fransk forskargrupp har redan idéer om motmedel som inte bara identifierar inkräktaren utan också talar om hur den kamouflerat sig.

Det går att höra på den elektromagnetiska strålningen från en dator att den är infekterad av främmande kod. Men tänk om koden börjar kamouflera sig mot sådan detektering? En fransk forskargrupp har redan idéer om motmedel som inte bara identifierar inkräktaren utan också talar om hur den kamouflerat sig.

Kampen mellan virus och antivirus blir allt mer sofistikerad.

Problemet med ett antivirusprogram som är installerat på den infekterade datorn är att det löper risken att självt bli infekterat eller manipulerat av den inkräktande koden.

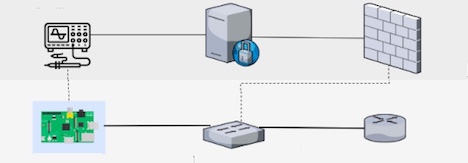

De mest sofistikerade vapnen mot främmande kod är därför numera inte längre antivirusprogram som körs på datorn i sig, utan kod som körs på en separat dator med antenn och oscilloskop. Den placeras intill den utsatta datorn och försöker via strålningen att räkna ut vad som pågår därinne.

Därmed kan motmedlet i sig inte längre manipuleras av inkräktaren.

Om det finns främmande kod på din dator som exempelvis bryter bitcoins, så märks det i radiostrålningen som läcker ut från datorn. Även om inkräktaren lyckats gömma sig för operativsystem och antivirusprogram, kommer den då och då behöva köra sin bitcoinkod, och den har en karatäristisk radiosignatur.

Forskningen inom det här området pågår för fullt och har redan avancerat vidare i flera nivåer av attacker och motattacker.

Forskare kan känna igen specifik känd lömsk kod på den radiosignatur som uppstår när den exekveras. Men det uppenbara nästa steget för attackprogrammen kommer därmed förstås, fruktar forskarna, att bli att maskera sin egen kod, så att det inte hörs att den bryter bitcoin.

Sådan kodmaskering görs exempelvis genom att programmet då och då slumpvis exekverar några extra rader meningslös kod, för att ändra den signatur som motmedlet lyssnar efter. Maskering av det slaget används idag som försvar för att skydda system mot avlyssning.

Den franska forskargruppen använder artificiell intelligens som verktyg, närmare bestämt djupa neuronnät, som ju har den magiska förmågan att hitta dolda mönster i data, i detta fall samplade radiovågor.

Forskarnas förhoppning är att neuronnäten inte bara ska kunna upptäcka infektion av främmande kod, utan också vilken typ av kod det handlar om. Och till och med kanske avgöra vlken metod den använder för att maskera sig för att undgå upptäckt.

Läs forskarnas artikel här.

En svensk forskare, Elena Dubrova på KTH, har kollegor i den franska forskningsgruppen och är aktiv inom samma forskningsområde: att använda djupa neuronnät för att utföra och analysera angrepp via elektromagnetisk strålning, energiförbrukning och andra så kallade sidokanaler. Läs Elektroniktidningens intervju med Elena Dubrova här.