Viruset Stuxnet attackerar motorer

Viruset Stuxnet attackerar motorer

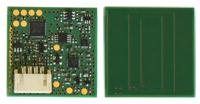

Viruset Stuxnet bromsar och ökar försiktigt rotationshastigheten hos en motor. Det hävdar Symantec i sin senaste rapport om viruset. Observationen passar med den tidigare teorin om att målet var Irans kärnteknikprogram. Men frågetecknen är fortfarande många och Symantec ber automationsvärlden om mer hjälp med analysen. Stuxnet ändrar varvtalet på motorer som styrs via dessa frekvensomriktare från iranska Fararo Paya respektive finska Vacon. |

Viruset var unikt komplext och det tog månader innan antivirusföretagen – vana som de var vid betydligt enklare pc-virus – producerade de första ordentliga analyserna.

Det är fortfarande okänt hur länge viruset funnits och vilka automationssystem det infekterat. Och trots att det spred sig till tiotusentals system har det ännu inte rapporterats att virusets aggressiva delar någonsin aktiverats.

Det är också oklart exakt vilka konsekvenser en attack skulle ha, eftersom man inte känner till vilket styrsystem som var målet, och därmed vilken effekt programkoden skulle ha haft.

En tidig teori var att iransk kärnteknik var målet för viruset. Och den senaste analysen från antivirusföretaget Symantec passar bra med den hypotesen.

Viruset innehåller programkod som diskret saboterar motorvarvtal.

Virusets syfte, spekulerar Symantec, kan därmed ha varit att sabotera anrikning av uran som sker i centrifuger som behöver hålla ett konstant varvtal under lång tid. Genom att rubba processen diskret kan man tänka sig att anrikningen saboterades utan att detta märktes.

Symantecs rapport bygger på analys av den omfattande

För att viruset ska aktiveras krävs att minst 33 stycken frekvensomriktare av det finska märket Vacon NX eller det iranska märket Fararo Paya KFC750V3 ska finnas i systemet.

Sedan tidigare är det känt att också andra bestämda kombinationer av produkter måste finnas i automationssystemet för att de aggressiva delarna av viruset ska aktiveras. Det här är faktorer som tydligt talar för hypotesen att en bestämd anläggning är målet för Stuxnet.

Dessutom kräver viruset att omriktarna körs i frekvenser mellan 807 Hz och 1210 Hz. Annars sker ingen attack.

Enligt Symantec är sådana rotationshastigheter karaktäristiska för centrifuganrikning och ovanliga i andra sammanhang – Symantec efterlyser dock input från automationsvärlden för att få detta bekräftat.

Attacken – när alla villkor uppfyllts – består i att styrfrekvensen upprepade gånger sätts först till 1410 Hz och sedan till 1064 Hz under en knapp månad vardera. De långa pauserna i programmet demonstrerar att viruset inte är byggt för att göra en plötslig attack, utan för att störa under en längre tid.