– Allt utom vilka kommandon man behöver använda för att hitta och använda bakdörren finns beskrivet i papperet vi skickat till CHES, säger Chris Woods, en av forskarna, till Elektroniktidningen.

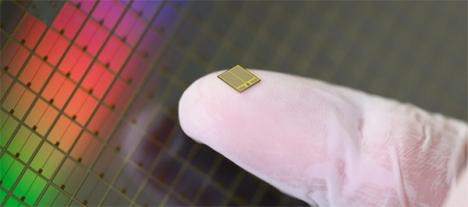

Bakdörren ska enligt forskarna vara planterad direkt i hårdvaran. Det är enligt forskarna den första gång som en bakdörr av detta slag upptäckts.

Bakdörren ska göra det möjligt för den som känner till nyckel och inbrottsväg att sätta alla kretsens säkerhetsspärrar ur spel.

Forskarna har publicerat förstasidan av sin rapport på Internet. Namnet på kretsen är överstruket, men det är enkelt att räkna ut att det handlar om Microsemis flashbaserade FPGA-krets Proasic3 i ett militärt utförande.

Elektroniktidningen har bett Microsemi (fd Actel) om en kommentar, men det är helg i USA idag och vi har inte fått ett svar ännu.

Internet surrar just nu av diskussioner kring presentationen.

Flera kommentatorer är skeptiska. En stor poäng med artikeln är att demonstrera användbarheten hos en patenterad produkt – som forskarna själva säljer, Pipeline Emission Analysis. Det är den produkten som använts för att upptäcka bakdörren och dess hemliga nyckel.

Något som talar för att rapporten har substans är att en av forskarna, Sergei Skorobogatov, jobbar i en framstående forskningsgrupp i Europa och redan gjort sig namn för vassa analyser av chips och säkerhet.

– Är det någon som kan plocka isär ett chip och attackera säkerhet är det han, kommenterar svenska säkerhetsexperten Joachim Strömbergson.

– Jag tänker avvakta med att dra för stora slutsatser tills jag sett hans material. Det ska bli spännande att se var detta tar vägen, men just nu tror jag att det är väl tidigt att dra stora växlar på det.