Betala en bitcoin till en utpressare för att få värmen att fungera igen? Två säkerhetsforskare presenterar en metod att hacka en smart termostat. De vill demonstrera sårbarheten i dagens IoT-system.

Betala en bitcoin till en utpressare för att få värmen att fungera igen? Två säkerhetsforskare presenterar en metod att hacka en smart termostat. De vill demonstrera sårbarheten i dagens IoT-system.

Termostaten har en färgskärm där användaren kan installera nya bakgrundsbilder till via en sd-kortplats. Attacken består i att lura användaren att ladda hem en bild som är manipulerad och innehåller styrkod till termostaten.

Säkerhetsforskarna heter Ken Munro och Andrew Tierney, och deras säkerhetsföretag heter Pentest partners (länk). De presenterade sin upptäckt på konferensen Def Con 24 i somras.

– Syftet var att uppmärksamma hur illa ställt det är med säkerhetstänkandet i många av de IoT-produkter som säljs för hemmabruk, säger de.

Enligt forskarna är attacken enkel att förhindra. Styrkoden borde vara krypterad, signerad och kompilerad utan debug-information. Styrkoden borde köras med lägre rättigheter än root. Och så borde hela kortet ha en brandvägg. Dessutom borde inte kortet kunna aktivera både värmning och kylning samtidigt.

Visst – den som får sin termostat övertagen av utpressare behöver förstås inte betala lösensumman för att få igång värmen igen, utan kan koppla ur termostaten.

Men ransomware-demonstrationen är bara ett exempel. Det viktiga som forskarna demonstrerar är att det går att hacka sig in i termostaten. Därifrån kan det exempelvis vara möjligt att hacka sig vidare in i hemmets datanät och göra annan skada.

Tillverkaren har meddelats och forskarna förväntar sig att termostatens mjukvara snart kommer att uppdateras. De vill inte avslöja namnet på tillverkaren.

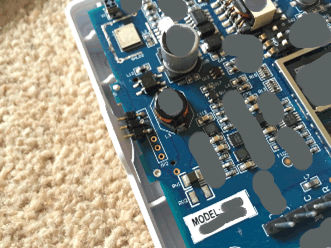

Den smarta termostaten körde Linux på ett ARM-kort med wifianslutning och sd-kortplats.

Som bonus hade Linuxkortet en piezoelektrisk högtalare. Hackarna tipsar om att man kan sätta den att pipa mellan 16 och 18 kHz för att driva husdjuren i hemmet till vansinne.

Läs hur hacket gick till här (länk)